Zugriffsschutz

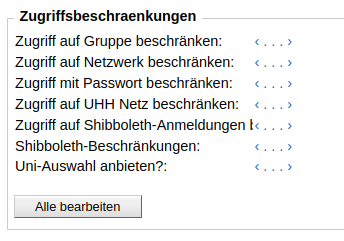

Es stehen folgende Beschränkungen zur Verfügung:

- IP-Adressbereiche

- Einschränkung auf das UHH-Netz

- selbst definierte IP-Addressen und -Adressbereiche

- Passwort

- Shibboleth Login/Authentifizierung per B-Kennung

Bitte beachten Sie:

- Zugriffseinschränkungen werden vererbt

- IP-Adressbereiche gelten auch bei weiterer Einschränkung (egal ob Passwort oder User oder zusätzliche IP-Adressen)

- Die Kombination von Shibboleth-Anmeldung und "Zugriff auf UHH Netz beschränken" wirkt wie eine ODER-Einschränkung: d.h. nur außerhalb des Uninetzes muss man sich authentifizieren

- Das Feld Passwort invalidiert jegliche Nutzerauthentifizierung für denselben Geltungsbereich

- Das Feld "Zugriff auf angemeldete Nutzer beschränken" hebt jegliche übergeordnete Nutzerauthentifizierung auf, und prüft auf neu hinterlegte gruppenbasierte Beschränkungen desselben Ordners

1. IP-Adressbereiche

UHH-Netz

Wenn Sie den Zugriff auf das UHH-Netz (inkl. Netzwerke des Desy und CliSAP) beschränken wollen, dann setzen Sie den Feldwert des Feldes "Zugriff auf UHH Netz beschränken" auf "yes".

Eigenständig den IP-Adressbereich beschränken

Wenn Sie den Zugriff noch weiter beschränken wollen, zum Beispiel auf Instituts- oder Fachbereichsebene, dann können Sie das über das Feld "Zugriff auf Netzwerk beschränken" mit regulären Ausdrücken machen:

^(134\.100\.|136\.172\.|131\.169\.)

Dieser Ausdruck lässt nur IP-Bereiche zu, die in der Universität Hamburg genutzt werden. Dies sind 134.100.XXX.XXX, 136.172.XXX.XXX und 131.169.XXX.XXX, wobei X für jeweils eine Zahl von 0-9 steht. Erst wenn die IP-Adresse des Besuchers mit einer der erlaubten übereinstimmt, wird der Seiteninhalt angezeigt. Ansonsten erscheint eine Fehlermeldung (Fehler 403).

Die Bedeutung der obigen Zeile ist wie folgt:

| Zeichen | Bedeutung |

| ^ | Der folgende Ausdruck muss am Anfang des gesuchten Strings stehen. |

| ( ) | Die Klammern dienen, ähnlich wie bei der Notation von mathematischen Formeln mit Addition und Multiplikation, der Gruppierung. Das was in den Klammern steht, muss am Anfang der zugelassenen IP vorhanden sein. |

| 134 | Dies ist der erste IP-Block, der exakt so aussehen muss, damit die Bedingung wahr ist. |

| \. | Der Backslash dient generell dem Entfernen der Funktion des folgenden Zeichens. In diesem Fall wird der Punkt nicht in seiner Funktion als beliebiges Zeichen interpretiert, sondern als Punkt. |

| 100 | Dies ist der zweite Block, der wiederum exakt so vorhanden sein muss. |

| \. | Der Backslash dient generell dem Entfernen der Funktion des folgenden Zeichens. In diesem Fall wird der Punkt nicht in seiner Funktion als beliebiges Zeichen interpretiert, sondern als Punkt. |

| | | Dieses Zeichen setzt ein "oder". Es kann das vor dem Zeichen wahr sein, oder das folgende. |

Nun ist ersichtlich, dass jeweils die ersten zwei Blöcke der IP-Adressen auf 134.100, 136.172 und 131.169 geprüft werden. Die letzten zwei Blöcke einer IP-Adresse sind irrelevant, können aber auch eingeschränkt werden.

Weitere Einschränkungen per Regulärem Ausdruck

Wie das erste Beispiel bereits gezeigt hat, können die exakten IP-Adressen angegeben werden.

Der Wert ^134\.100\.2\.1 lässt nur diese IP-Adresse zu – alle anderen Adressen bekommen die Fehlermeldung angezeigt.

^134\.100\.[1-3]{1}\. lässt jede IP-Adresse aus dem Bereich 134.100.1.XXX, 134.100.2.XXX und 134.100.3.XXX zu. Durch folgenden Ausdruck: \. wird der dritte IP-Block begrenzt. Es trifft also nicht auf 134.100.11.XXX zu, da der ersten 1 kein Punkt folgt, sondern eine weitere Ziffer.

Die Schreibweise [1-3] trifft auf jede Zeichenkette zu, in der eine 1, eine 2, oder eine 3 enthalten ist. Der Bindestrich bezeichnet den Bereich der links und rechts davon stehenden Zeichen.

{1} ist ein Quantor, der besagt, dass der vorige Ausdruck genau einmal gefunden werden muss, damit die Bedingung erfüllt ist.

Für den Zugriffsschutz sind folgende Quantoren interessant:

- {n} genau n mal

- {n,m} mindestens n mal, höchstens m mal (Bei den IP-Adressblöcken wäre m mit der 3 zu besetzen)

Damit sollte es nun möglich sein, verschiedene IP-Bereiche abzufragen.

2. Passwort

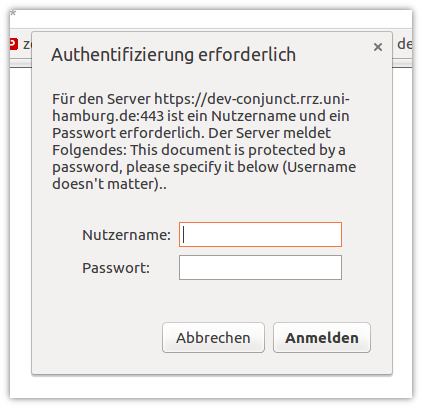

Wenn Sie nur ein Passwort als Zugriffsbeschränkung eingeben wollen, können Sie das Passwort im Feld "Zugriff mit Passwort beschränken" hinterlegen. Dieses wird in der folgenden Maske abgefragt:

Bitte beachten Sie, dass dabei kein Nutzername angegeben werden muss. Verwenden Sie beim Passwort bitte keine Umlaute bzw. kein "ß".

4. Shibboleth Login/Authentifizierung per B-Kennung

Shibboleth ist ein Open-Source-Projekt des Shibboleth Konsortiums. Mithilfe der Software wurde eine zentrale Authentifizierungs- und Autorisierungsinfrastruktur für Webseiten der Universität Hamburg, aber auch anderer Universitäten geschaffen. Über eine Anmeldemaske ist dann nur ein einmaliger Login notwendig, um alle an Shibboleth angeschlossenen Dienste wie z.B. OLAT oder das KUS-Portal nutzen zu können. Die Anmeldung findet für Universitätsangehörige ausschließlich mit der B-Kennung statt (z.B. BAO1234).

Wichtig: Falls Sie für Ihren Webauftritt oder einzelne Teilseiten Shibboleth nutzen möchten, wenden Sie sich bitte zunächst an die RRZ-ServiceLine. Es sind pro Webauftritt einige Vorarbeiten nötig, die nur vom RRZ durchgeführt werden können.

Danach können Sie das Feld "Zugriff auf Shibboleth Anmeldungen beschraenken:" auf "yes" stellen, um den Zugriffsschutz für die Seite und alle Unterseiten zu aktivieren.

Man kann Authentifizierungen mit dem IP-Schutz kombinieren: Wenn man "Zugriff auf UHH Netz beschränken" UND "Zugriff auf Shibboleth-Anmeldungen beschränken" gleichzeitig auf "yes" stellt, kommt nur außerhalb des Uninetzes eine Authentifizierungsaufforderung. Im Uninetz kommt keine Authentifizierungsaufforderung.

Über das Feld "Shibboleth beschraenkungen:" kann der Zugriff genauer konfiguriert werden.

Hier können Ausdrücke mit folgender Syntax eingegeben werden:

Und-Verknüpfung: {"schlüssel": ["wert1","wert2"]}

Oder-Verknüpfung: {"schlüssel": ["wert1|wert2"]}

Als Schlüssel sind unteranderem diese Möglichkeiten vorgesehen:

| Schlüssel | Funktion | Mögliche Werte |

| unscoped-affiliation | Zugriffsbeschränkung auf Personen der UHH und anderer Universitäten. | staff, student, affiliate |

| affiliation | Zugriffsbeschränkung auf Personen der UHH. | staff@uni-hamburg.de, student@uni-hamburg.de, affiliate@uni-hamburg.de |

| uid | Zugriffsbeschränkung für Personen mit einer bestimmten B-Kennung. | bao1234 |

| eppn | Zugriffsbeschränkung für Universitäten. |

@uni-hamburg.de |

| groupUHH | Gruppenname |

UN-AlleMitarbeiter-O, UN-AlleStudenten-O |

Für die genauere Beschränkung können Sie die Werte mithilfe von Regulären Ausdrücken spezifizieren, gegen die der angemeldete Nutzer geprüft wird.

Beispiele:

{"unscoped-affiliation": [".*student.*"]}

Zugriff haben alle Angehörige - auch anderer Universitäten - mit dem Attribut "student". ".*" bedeutet, dass vor und nach dem Ausruck "student" beliebige Zeichen in beliebiger Anzahl stehen dürfen.

{"affiliation": ["student@uni-hamburg.de", "staff@uni-hamburg.de"]}

Zugriff haben alle Angehörige der UHH, die sowohl "student" als auch "staff" sind. Danach muss @uni-hamburg.de folgen.

{"uid": ["^BAO1234$|^BAO4321$"]}

Zugriff haben die beiden Personen mit den Kennungen BAO1234 und BAO4321. Das Zeichen "^" gibt an, dass der Ausdruck hier anfangen muss und "$", dass er hier enden muss. Das "|" bedeutet das entweder der linke oder der rechte Wert gelten muss.

{"eppn": [".*uni-hamburg.de$|.*uni-xyz.de$"]}

Zugriff haben Nutzer der UHH und der Uni-xyz. Das Zeichen "$" legt fest, dass der Wert mit @uni-hamburg.de enden muss.